ここでは猪俣が時々ふと考えている思いを…

2026/04/11

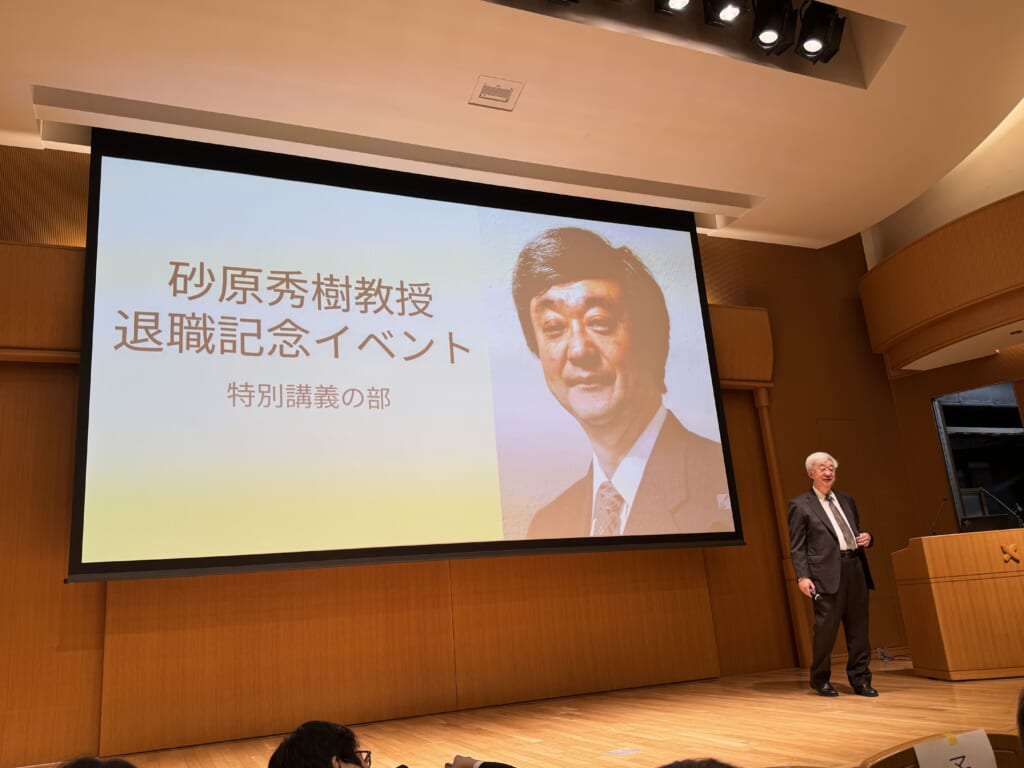

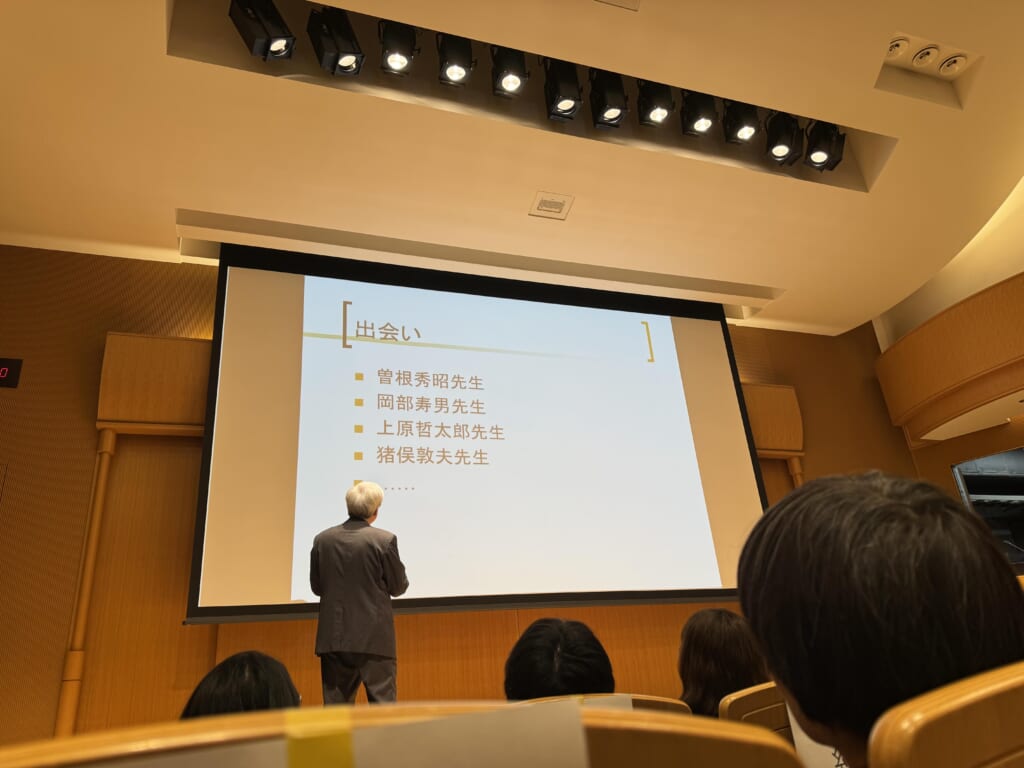

2026年3月22日に行われた慶應義塾大学の砂原秀樹教授の退職記念講義を受講して。

2007年10月。皇居どまん前にあった今はなきマルハニチロビルの確か19階、昼過ぎに山口英先生から携帯に電話があった。

・たまちゃん、関西にこない、住める?

・え。今からですか(新幹線でいけばいけるか…)

・そうじゃないよ、すごい楽しいこと始めるから来なよ。至急、履歴書と業績書類をメールで、すぐ来れる?いつからなら来れる?

・え、えーと、辞めないといけないんで最短で2月…(正直何やるか全く知らなかったがまぁいつもの山口先生のことだし、まあいいか…。後日、所属長であった土居範久先生に辞職について願い出る

・山口さんのところ行くの?悩ましいなぁ、いいんじゃない

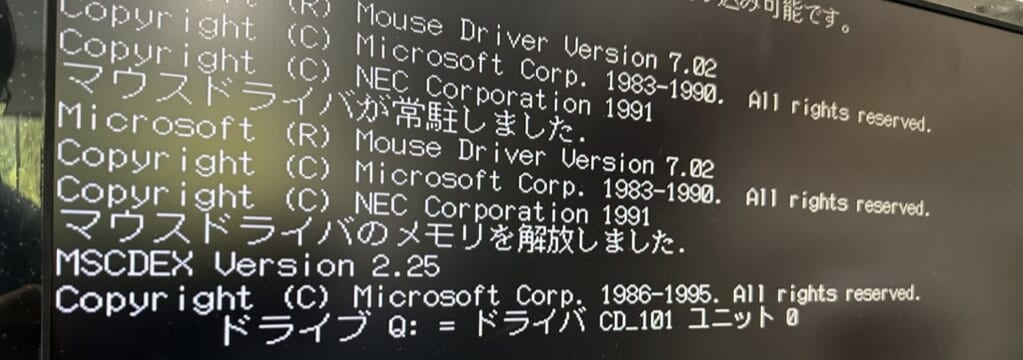

あまりに急だったのもあり、私は4月ではなく3月1日付でNAIST着任というレアな経歴となった、まっそれにしても奈良に来てみたは良いが何やるかなんも聞かされていない、所属はどこなんだ?砂原研らしい?というモヤモヤ状態のまま辞令書を横矢先生に受け取りに行く。しかし当のご本人はいない。そして砂原先生からメールが届く…。

・スターベッド知ってるでしょ、北陸のあそこで会議あるから来て。あとパソコンとかお前が好きなの何でもいいから早く買え。見積もり取ったら呂ちゃん(秘書さん)へ???

今思うとこれが出張なのかどうか?まだ3月だし出張手続きもよく分からず自腹で金沢に行ったんだよね、いやそもそも誰がいるんだ、この謎会議は…。で、現地で謎だったメンバーに会って絶句する。し、篠田師匠。

・何でお前がいるんだよ!それよりもこれ見ろよ、いいだろ、俺の新しいおもちゃだ、見ろよ回路ガバガバだぜ、ガハハハ

そしてついに!砂原先生とリアルで石川県で会うことになる(今だにハッキリと目に浮かぶ

・すぐるから履歴書とか受け取ってるぜ、なんでお前さぁ土居ハンキュー先生の推薦書もってるんだよ!、ま、いいや。俺たちさあ大学院向けの新しいセキュリティコースウェアつくるんだよね、あっそうそう藤川先生ね(ながーく私の上司殿となる藤川先生に初めてご挨拶)

・科目とかは大体出来上がってるからお前が好きなように中身を設計してくれて良い。お金とかそういうのは心配するな、今までにないやつを考えろ、あ、1コマ目はお前が講義しろな。科目名はなんだったっけ、あっこれこ情報セキュリティ運用リテラシー。

ほんとこれが私が砂さんワールドにどっぷり浸かることになった最初のことだった

2026/03/25

AIセキュリティなんて言葉が当たり前のように使われるようになったのはご承知のとおり、確かにコロナ禍の最中にChatGPTなどが使われはじめ急速に社会生活の中に浸透していったように感じ取れる、これは人工無脳やしょうもないチャットbotなんてくだらないものを嫌なぐらいに見せ続けられてきたからもかもしれない。もちろんMLやLLMなど技術的側面においてそんな進化が急速に進んだのではなく、実のところそれなりに長い時間をかけて研究開発されてきた賜物でもある。で、私自身が気になるのはちょうどGPTなどが使われるとこぞってAIセキュリティなんて話が攻め始め、社内や組織の情報を入力してはならない、ましてや個人情報などはもってのほかといったAIの学習そのものに対するリスクにだけ目が向けられその利用ガイドラインなどが急ぎ整備されてきたことは記憶に新しい。しかしどうだろうか、こうしたAIの活用について私たちは非常に狭い視野で見てはいないだろうか。ほとんどの昭和平成初期世代はインターネットはよく知り尽くしているもののAIは人生過程の途中から登場してきたものであり、セキュリティ屋がそのリスクに目を向けたがるのも当然と言えば当然である。

今年、研究室や授業の学生と楽しく会話しながら気付かされたことがある。最初はなんとなくの違和感?のように思えていたのだが、半年たってようやくその違和感にはっきり(去年の9月頃)気づいたのである。今の学生たちはAIを「使いこなしている」のではなくGoogle検索するような感覚で「使っている」のである。正直、私の学生たちもめちゃくちゃコードを書けることをよく知っている、しかし書けるにも関わらずAIを使ってコードを完成させていた、まさに私がライブラリやAPIを叩くのと同じ感覚でコードを完成させるのである。私たち教育側の人間は最初このAIを使うということは多少なりとも課題をズルするような「ツール」だと思い込んでいたはず、しかし実のところこれは全くの誤りであることに早く気づくべきであった。明日25日、本学の卒業式を迎えるにあたり、まぁ私が何を言いたかったのかというと、2026年4月は今までにない時である、ということだ。そう新入社員をはじめそのAIネイティブがついに社会に登場するすごい時なんだということ、だからこそAI for SecurityとかSecurity for AIということばかりに目を向けているばかりでなく、AIを本当に正しく使いこなせる彼らを迎えいれる準備を今すぐにでもしておかなければいけない、3月はもう終わりに近づいている、なんて与太話を最近はあちこち講演先で最初に話すことにしている

2026/03/14

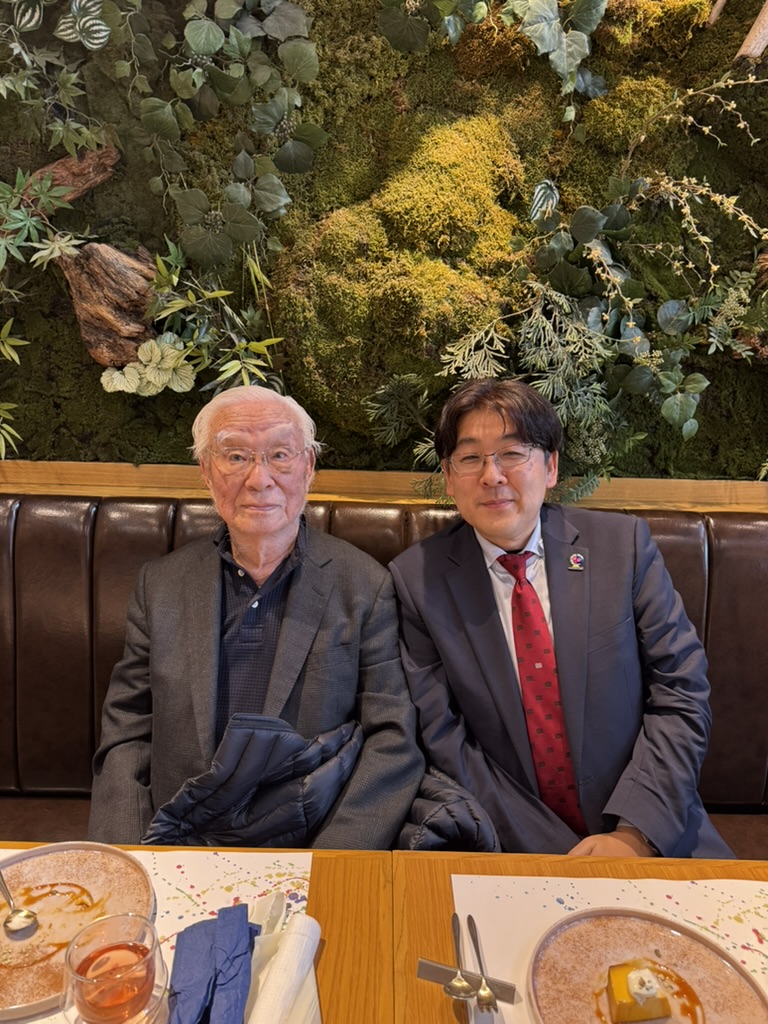

東京工業大学(現:東京科学大学)名誉教授である辻井重男先生は、情報工学および暗号理論の権威でもあり、なんといっても我が国におけるサイバーセキュリティ分野の礎を築かれた先駆者でもある。先生はすでに90歳を超えられてはいるものいまだに論文を投稿され研究者としても一線の活躍をされており、尊敬以外の言葉が思いつかない。先日、先生が代表を務められるセキュアIOTプラットフォーム協議会の関連で、東京でのランチに招いていただいた。そこで先生はまだ渋谷には麦畑があった時の思い出から、戦後の計算機進化の過程、暗号研究の面白さをうれしそうに熱く語っていただき、私も時を忘れて先生のお話にのめり込んでしまった。先生はよく笑い話で後期高齢者のお話をされるが、実はそうではない後期とは「光輝」であり、いつまでも人は熱く考え続けていくことが大事ということ、今回先生にお会いして自分自身がまだまだ何もできていないということに気付かされ、あらためてSPA研をもっと大きく羽ばたかせていこうという気持ちをいただいて帰ってきたところである

2026/01/29

最近の詐欺メールを見て思うこと。

メール中身そのものは昔からある誘導系に変わりはないが、ここのところそれなりの金銭的被害も大きいなどあちこちで報道されるなどして目立ちつつある。その手法は、受信者に組織内メンバでのLINEグループを作成させ、そこに攻撃者(組織等の長を騙る)を招き入れ財務会計が触れる人に振込依頼を命じるという手口。我々の所で観測されたのは送信者が実在する現センター長名義。ここまでで判断するに所属長と部門問い合わせアドレスを利用していることから公開HPから吸い取ったものだろう、そう不謹慎かもしれないが攻撃者レベルは一段上がったような気もする。いやいやこんなことがあるからSPF+DKIMといったメール詐称対策があるじゃないか、ドヤ顔で導入すべきという専門家や教科書は今や山ほど存在しそれを信じきっているところがある。ところがどうだろう、我々が受けたメールヘッダ(一部mask)を見ればいずれもこれがほぼスパム対策でしかならないということがわかる、そうまさにメールセキュリティの過信がここにある。結論ではないかもしれないがやはり面倒で嫌われる研修や啓発、こればかりは今後も避けて通れない重要なセキュリティ対策のようである。

そしてもう1点、この直前と直後に私のTeamsアカウントへ不明なVoicemailが届いたこと(.mp3)である。まだその関連は調査しているのだがその昔あったsipへの大量シグナリングと似たような兆候も見受けられスッキリせず気になっている

Authentication-Results: spf=pass (sender IP is 118.103.XXX.XXX) smtp.mailfrom=vip. tom. com; dkim=pass (signature was verified)

header.d=vip. tom. com;dkim=fail (signature did not verify)

header.d=vip. tom. com;dmarc=pass action=none

header.from=vip. tom. com;compauth=pass reason=100

Received-SPF: Pass (protection.outlook.com: domain of vip. tom. com designates 118.103.XXX.XXX as permitted sender) receiver=protection.outlook.com; client-ip=118.103.XXX.XXX; helo=smtpXXX. 163. net; pr=C

Received: from smtpXXXX. 163. net (118.103.XXX.XXX) by

TY2PEPF00005622.mail.protection.outlook.com (10.167.240.53) with Microsoft SMTP Server (version=TLS1_3, cipher=TLS_AES_256_GCM_SHA384) id 15.20.9520.1

via Frontend Transport; Tue, 13 Jan 2026 20:50:54 +0000

Received: from localhost (localhost [127.0.0.1]) by vipXXXX. 163. net (Postfix) with ESMTP id BB5F0604E3 for <security-admin@ml.office.osaka-u.ac.jp>; Wed, 14 Jan 2026 04:50:53 +0800 (CST)

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/simple; d=vip. tom. com; s=201906; t=17683374XX; bh=cQ6rqVnQpOA3ON6GDl/+WRwJR+OcoQWOSaJ0HuHnjyE=;

h=Date:From:To:Subject:From; b=qyo8ba4Yd8rIsBFtB5hDa7ehB5ZA5tHm8yuZWJiy0pjUOafJsp

Received: from localhost (HELO smtpXXXX .163. net) ([127.0.0.1])

by localhost (TOM SMTP Server) with SMTP ID -11368696

for <security-admin@ml.office.osaka-u.ac.jp>;

Wed, 14 Jan 2026 04:50:53 +0800 (CST)

X-Virus-Scanned: Debian amavisd-new at antispamvip. 163. net

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/simple; d=vip. tom. com; s=201906; t=1768337453; bh=cQ6rqVnQpOA3ON6GDl/+WRwJR+OcoQWOSaJ0HuHnjyE=; h=Date:From:To:Subject:From; b=MzuO77s3D2p1sSqqg0bC0G/+a6JQQrOJaubPjTe1YMhxeQP7wgpTq0ZcrYcszKx8O

Date: Wed, 14 Jan 2026 04:50:52 +0800 (CST)

From: =?UTF-8?B?6ZmNkp+S7iw==?= <XXXXXX@vip. tom. com>

To: security-admin@ml.office.osaka-u.ac.jp

Message-ID: <735073927.633933.1768337452749@tom>

Subject: =?UTF-8?B?5Zu956uL5aSn5a2m5rOV5Lq65aSn6Ziq5aSn5a2m?=

Content-Type: multipart/alternative; boundary=”—-=_Part_633932_393569781.17683378″

X-Mailer: TOMWEBMAIL 2.0

Oa: 0

Originating-IP: 39.144.XXX.XXX

Alone: 1

Return-Path: XXXX@vip .tom .com

X-MS-Exchange-Organization-ExpirationStartTime: 13 Jan 2026 20:50:54.7447

(UTC)

2025/8/23

セキュリティ人材育成がテーマのイベントでの登壇依頼であったんだが、正直なところ育成ネタはだいぶ前に飽きたのでそれはせず、組織としてセキュリティに関わる人をどう考えていくべきかについて暑苦しく語ってきた。

一人前と言えるまで育成には5年かかることを私は経験的にもっている。となれば今日育成を開始したとして最短で2030年、そう我々は2030年いやその先を見据えた育成計画が必要だ、ということである。だがどうであろう、世の中はどこも人手不足の時代、物価は上がったことは実感できるが給与が爆上がりしたかというとそんな話はほとんど聞こえてこない。「いま」情シスのセキュリティ要員が足りない、とか「いま」SOC要員が足りない、等々「いま」しか考えていない採用ばかり見かける。セキュリティ投資という言葉は嫌いなのだが、あえてその言葉を使うとするならば組織のセキュリティ人材確保はコストであり投資なのだと経営者がそう考えてしまうのも致し方ないかもしれない、それぐらい今は人は採れない時代である。今回その点をふまえて

1. 評価・キャリアパス

2. 採用

といった視点で話をさせてもらった。本学でも職員の離職は大きな問題になりつつある。当然ながらITやセキュリティまわりは技術力が高まれば高まるほど待遇条件が良くなるからだ。もちろん待遇を上げることは組織にとって簡単な話ではない、相当難しい問題である。しかしうちは最高の環境だ、転職なんてありえない、なんてのは過去の妄想にしかすぎない。これを経営者ないし経営者層が早く気づかなければならない。だからIT・セキュリティ人材確保に投資すべき、今やセキュリティはブランディングだ、そうこれが大きな間違いである。

何が言いたかったか、というとセキュリティはもはや組織の必須の機能だということ。そこの意識を変えていかなければセキュリティ人材育成なんて議論は何の意味もないと思っている

2025/8/13

今回の出張では色々と学ぶことが多くてまだごちゃごちゃしてるのでちゃんとしたまとめは後で書くことにして、やはり改めてAIキルチェーンのモデルがしっかりしてきたことを感じた。キルチェーンと言えば1. Recon, 2. Weaponization, 3. Delivery, 4. Exploit, 5. Install, 6. C2, 7. Action on Objectivesなんて教科書モデルが思い出されるけど、これをAIキルチェーンとして置き換えるならば、1. Recon, 2. Poison, 3. Hijack, 4. Persist, 5. Impactこんな感じとなる。BH講演のあちこちで言われていたけどPoison->Hijack->Persistの反復性による精緻化の加速、これが2030年までの猛烈な脅威進化がどうなるんだろうか、これこそ私は脅威とともに興奮も覚えるわけだ。

完全な誤情報ゼロは不可能であることを前提にしなければならないことを忘れてはならない。だからこそLLMリスクを許容しつつ低減する方策はどうあるべきか。入力データがどこから来てどこへ渡されるかを可視化、信頼レベルみたいなものを定義してラベリング、あと何といってもデータの「来歴」と「利用経路」とか重要なパスに対しての「手動」検証もまだまだ必要なんではないか、まさに2030年に目を向けるならばこそのHUMANなのではないかと私は思っている

ってなことを絶賛時差ボケで朝3時に目が覚めたのでぼーっと

2025/7/18

AI活用やらリスクなんて話は周りに山のように転がってて飽きもせず私もふんふんと読んでいるに過ぎないんだけど、いやね、この数年で「日本語の壁」というファイヤーウォールが非常に脆くなってきたことを感じる。少し前のPhishingなんてʅ(◞‿◟)ʃというレベルの見てすぐ分かるダメな日本語「風」なのばかりで即座に趣味^h^h分析フォルダ行きだったのが、ほんとAIのおかげで曖昧さの美しい意味分かりにくくする日本語「風」ドキュメントが日本語ドキュメントに変わったということを感じる。

大学人ならご存知だろうがよく海外から受け入れお願いメールが来る、まぁ残念なことに少し前までは誰か別人ないし専門のエージェントが作った良くできた英語テンプレみたいなCVを見てポイっと捨てていたわけなんだが(内容はボク何でもできるよ、以上!のことしか書いてない)、一応この業界で飯食っている自分ですら騙されそうになることが増えてきたわけだ。これが何かというとAIによる「日本語」である。

週末の参院選でも露によるボット話なんかも沢山出てきているわけだが(個人的にはそういうきな臭い話は大好物だが)、今までSNSしかり公式ドキュメントしかり日本人が得意とするあの堅苦しい冗長な日本語ってこれはある意味私はこれぞ日本語セキュリティだと思っていたわけだ。それがどうだろう、もはやそういう日本で生まれて日本語で育ってきた人が直感で感じる違和感を突破する時に突入しはじめた、それに私が気づいたのが遅過ぎただけなのかもしれないが。AIリスクなんて話に片付けたくはないが、セキュリティの社会的側面をもう一段階あげての検討は喫緊であろう、こんな研究も急ぎ学生さんたち交えて進めていきたい

この後3限授業を前に悶々と何話すか考えていたわけである(意訳:単なる準備不足でしかない)。

2025/7/15

大学一般の話ではないけれど、少なくとも我々にはセキュリティ運用(CSIRT含めて)の専門部隊がいるわけではなく教員が兼務で運用し、技術系の事務方の強力なサポートでギリギリ何とかなっているのが実態。もちろん今までの経験から特に私学なんかでは監視をベンダーに投げているところも多く、24/365監視も完璧なところもあるのは事実。だけれど国立はそんな予算あるわけでもないので、事務系職員に業務をお願いできなくなる夜間や休日や年末年始なんかは私が受け持っているわけなんだけどこれが割と悩ましいことも多い。

もちろん夜間や休日対応が嫌と言うわけじゃない。たとえばニーソックスなどで検知されたヤバめ警報がメールだと反応が遅れる可能性があるので私の電話に来るようにしてるんだけどこれがほんと即断求められる時が最近割と多い。まぁこれもだな、電話しながらポートやら方向やらと頭の中で描くんだけど教科書通りに遮断できない場面も多い、たとえば医学部や病院なんかの通信は命に関わるからかもしれないからだ。

で私が最近あちこちで言い続けているのは、もうインシデントは既に起きているかもしれない、という視点で準備しておくべきだと、でなければ即断でどの選択肢を取るかできないと思っている、だからこそ引き継げるための後進を育てておかなければならんわけだ。

ま、何が言いたかったかというと先日万博会場でいきなり座り込んでPCもない状態でスマホだけで不正通信の状態を描き始めてうーんうーん唸り出したら体調悪くなったと思って心配されたわけだ、これこそ本当の脅威なのかもしれぬ。